Implementación de redes privadas virtuales (VPN) utilizando el protocolo IPSec (página 2)

IPSec

Sub

Niveles donde implementar la comunicación segura

Enlace

Independiente del protocolo de red

Requiere control de la infraestructura de red y consume muchos recursos

Red

Independiente tanto del nivel de transporte como de la infraestructura

Solo aplicable a IP (encapsulamiento de otros protocolos)

Aplicación

Máxima seguridad extremo a extremo y selectivo (PGP, https, SSL, SNMP, etc.)

Ha de implementarse en cada host de la red

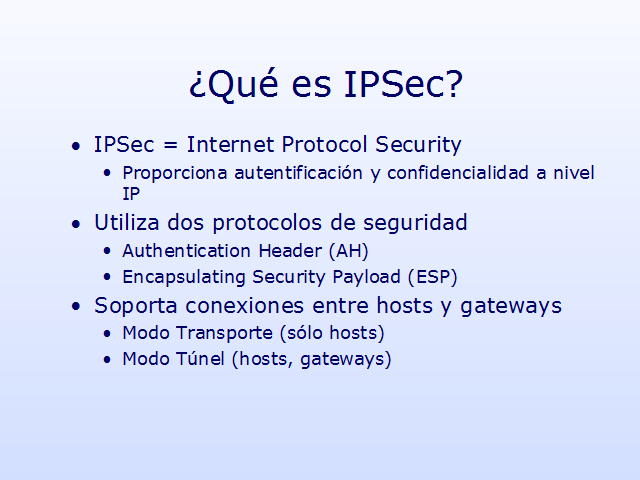

¿Qué es IPSec?

IPSec = Internet Protocol Security

Proporciona autentificación y confidencialidad a nivel IP

Utiliza dos protocolos de seguridad

Authentication Header (AH)

Encapsulating Security Payload (ESP)

Soporta conexiones entre hosts y gateways

Modo Transporte (sólo hosts)

Modo Túnel (hosts, gateways)

Modos de funcionamiento de IPSec

Modo transporte

Comunicación segura extremo a extremo

Requiere implementación de IPSec en ambos hosts

Modo túnel

Comunicación segura entre gateways (routers) únicamente

Permite incorporar IPSec sin tener que modificar los hosts.

Se integra fácilmente con VPNs

AH

Proporciona autentificación e integridad de los datos pero no proporciona encriptación.

Se basa en MACs (Message Authentication Codes) utilizando algoritmos hash

Cabecera IPv4

Authentication header

Protocolo superior (TCP, UDP, …)

Siguiente cabecera

Longitud

Reservado

Security Parameter Index (SPI)

Datos de Autentificación (Número variable de palabras de 32 bits)

Packet format (IPv4):

Authentication header

ESP

Proporciona protección de los datos incluyendo encriptación

Utiliza los algoritmos Blowfish, 3DES, DES, CAST128 para la encriptación

Adicionalmente puede proporcionar los mismos servicios que AH

IP Header

Other IP Headers

ESP Header

encrypted data

Security Association Identifier (SPI)

Opaque Transform Data, variable length

Packet format (IPv4):

ESP Header:

IKE

Internet Key Exchange (IKE)

Protocolo híbrido (ISAKMP/Oakley) para negociar y proporcionar material de autenticación de claves para IPSec.

ISAKMP es un marco para la autentificación e intercambio de claves.

Oakley describe una serie de intercambio de claves y los servicios que proporcionan (seguridad para las claves, protección de la identidad y autentificación).

El propósito de IKE es crear SAs para IPSec de forma automática según esté definido en la política de seguridad.

X.509

X.509 es el estándar de clave pública:

Cuando se genera un par de claves pública-privada la clave pública se envía en una Certification Request a un servidor CA para ser firmada y colocada dentro de un certificado X.509.

Para verificar la validación de los certificados se utilizan listas de revocación y verificación de rutas

Las Certificate Revocation Lists (CRL) se pueden almacenar en un fichero local o en el servidor.

La verificación de rutas sólo puede hacerse cuando la cadena completa de certificación está accesible.

LDAP es el protocolo que se utiliza para los servidores CA.

Demostración

Página anterior Página anterior |   Volver al principio del trabajo Volver al principio del trabajo | Página siguiente  |